Implementación de VPN IPSec Site-to-Site

INFORMACIÓN GENERAL:

- Alumno: Mauricio Josafat Salinas Carrillo

- Fecha: 13 de Febrero de 2026

- Tipo de documento: Actividad 06

- Tema: Redes, Seguridad y Criptografía

- Herramienta: Cisco Packet Tracer

Introducción Contextual

En un mundo interconectado, las organizaciones necesitan comunicar sus sucursales de manera segura a través de redes públicas como Internet. Las Redes Privadas Virtuales (VPN) con el conjunto de protocolos IPSec (Internet Protocol Security) son el estándar para garantizar la confidencialidad, autenticidad e integridad de estos datos. Esta actividad detalla la configuración paso a paso de un túnel "Site-to-Site" entre routers Cisco.

1. Objetivo de la Práctica

El objetivo principal de esta práctica fue configurar una red privada virtual (VPN) utilizando el protocolo IPSec entre dos sucursales simuladas (Router R1 y Router R3). La finalidad es permitir que dos redes LAN privadas (192.168.1.0/24 y 192.168.3.0/24) se comuniquen de manera segura y encriptada a través de una red pública insegura (simulada por el router ISP).

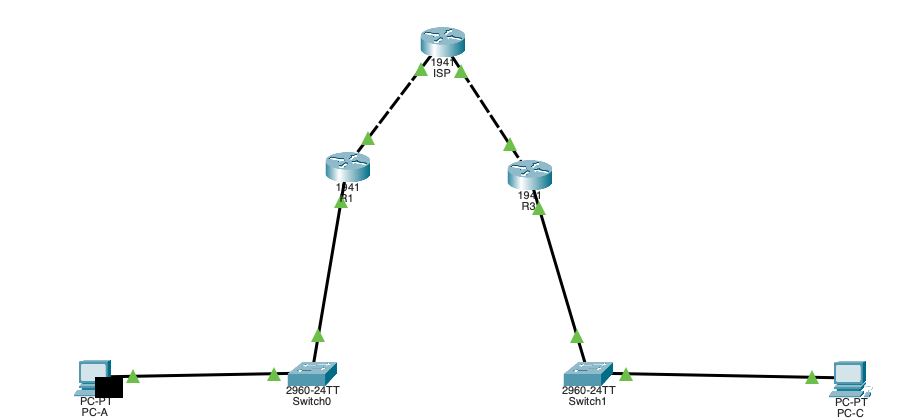

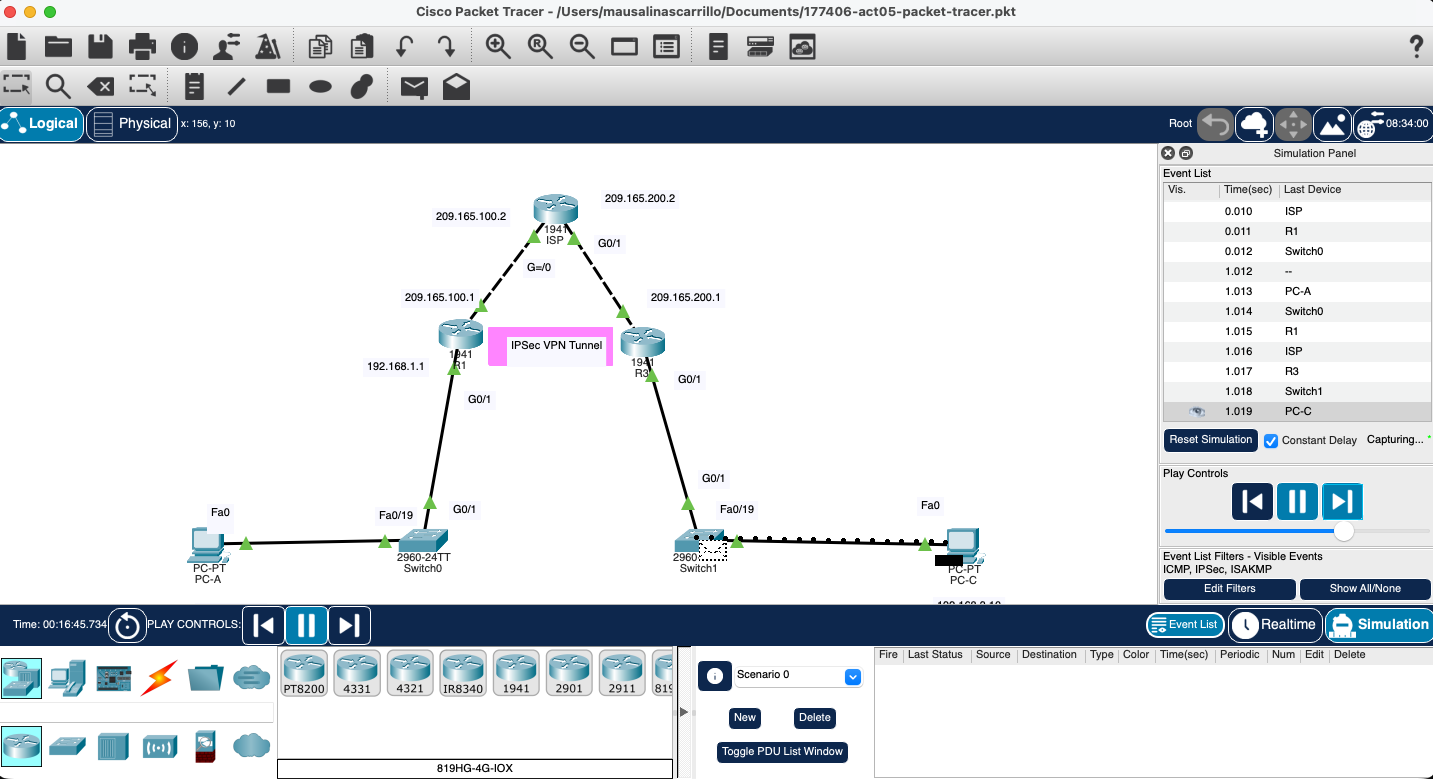

2. Topología de Red

Se diseñó una topología triangular compuesta por:

- 3 Routers: R1 (Sucursal A), R3 (Sucursal B) e ISP (Internet).

- 2 Switches: Para la distribución en las LAN.

- 2 PCs: PC-A y PC-C para pruebas de conectividad de extremo a extremo.

3. Desarrollo de la Práctica

3.1 Configuración Base y Enrutamiento

Inicialmente, se configuraron las interfaces GigabitEthernet con direccionamiento IPv4 y se establecieron rutas estáticas predeterminadas (ip route 0.0.0.0 0.0.0.0 [IP_ISP]) para simular el acceso a Internet.

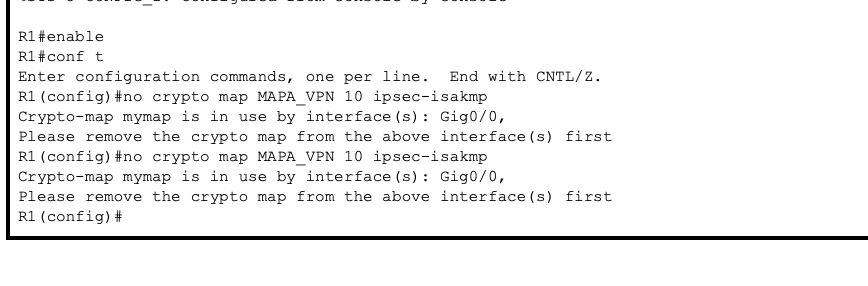

3.2 Desafío Técnico: Activación de Licencias de Seguridad

Al intentar configurar los parámetros de la VPN, el router (modelo 1941) arrojó errores de "Invalid input" al ingresar comandos como crypto map.

Diagnóstico:

Se identificó que los routers venían con la licencia base (ipbasek9), la cual no incluye módulos de criptografía.

Solución:

Fue necesario activar el paquete de tecnología de seguridad mediante el comando:

license boot module c1900 technology-package securityk9Posteriormente, se aceptaron los términos de licencia, se guardó la configuración y se reinició el equipo (reload) para aplicar los cambios.

3.3 Configuración de IPSec (Fase 1 y Fase 2)

Una vez activa la licencia, se procedió a la configuración criptográfica en ambos routers (R1 y R3):

- ACL (Lista de Acceso): Se definió el tráfico "interesante" (de LAN a LAN).

- Política ISAKMP (Fase 1): Encriptación AES, Hash SHA, Autenticación Pre-Shared, Grupo Diffie-Hellman 2.

- Transform Set (Fase 2): Algoritmos para proteger los datos (ESP-AES, ESP-SHA-HMAC).

- Crypto Map: Vinculación de la ACL, el peer remoto y el transform set a la interfaz WAN.

%2011.37.05%E2%80%AFp.m..png)

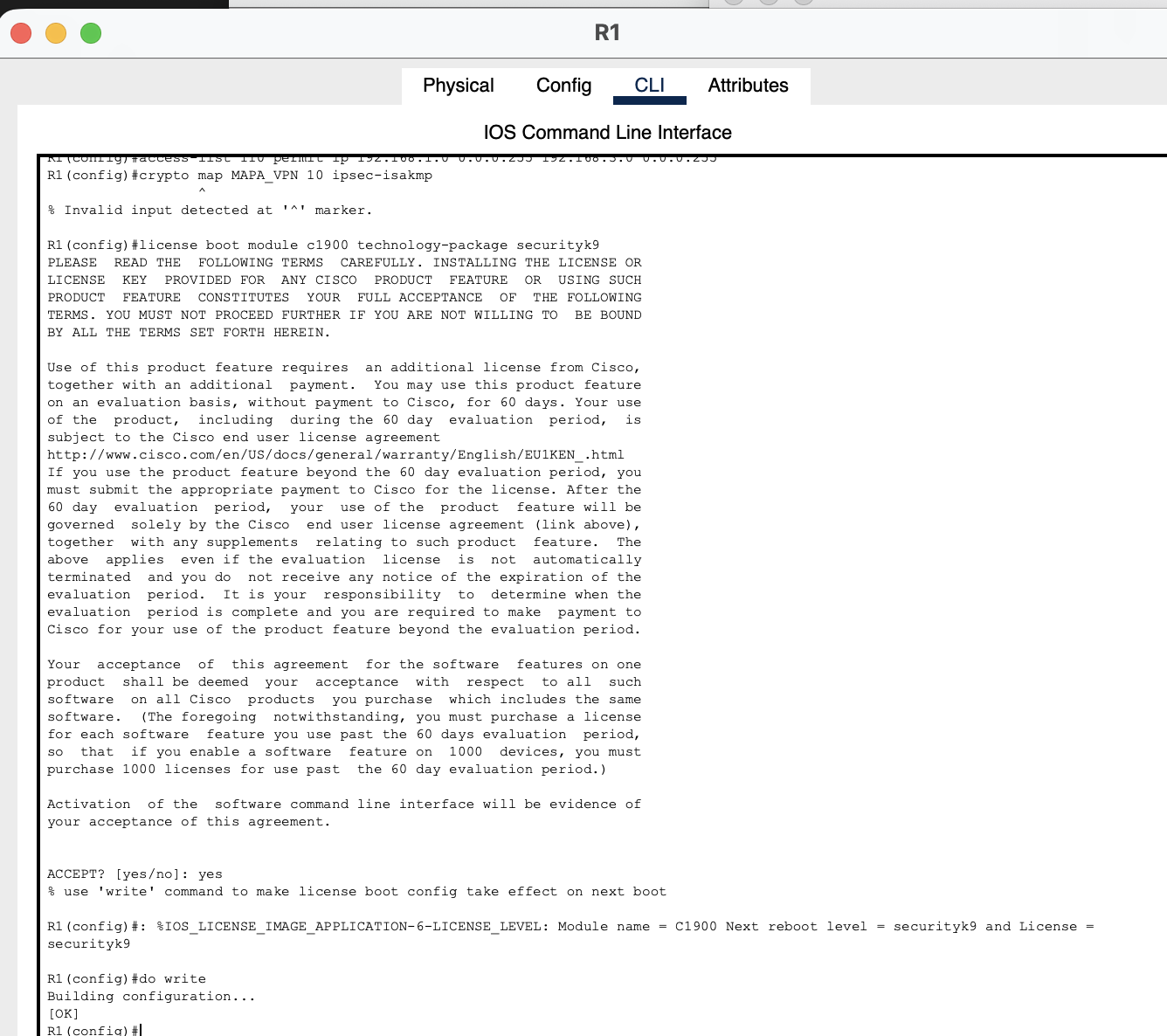

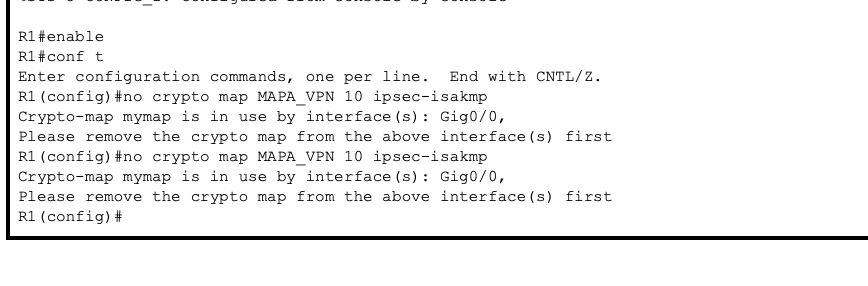

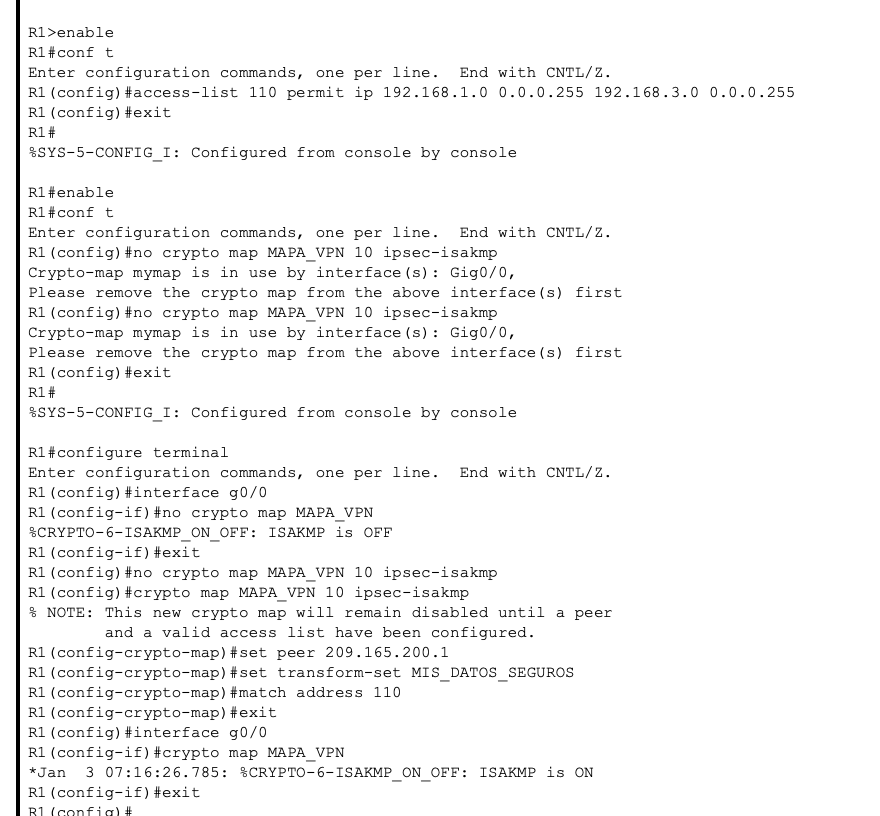

3.4 Resolución de Conflictos en R1

Durante la configuración de R1, se presentaron errores de sincronización y tipeo. Al intentar corregir el mapa criptográfico borrándolo, el sistema arrojó el error:

"Crypto-map mymap is in use by interface..."

Solución Implementada:

Se siguió el procedimiento correcto para modificación:

- Ingresar a la interfaz

g0/0y remover el mapa (no crypto map...). - Borrar el mapa globalmente.

- Recrear el mapa con la sentencia

match address 110correcta. - Reaplicar el mapa a la interfaz.

4. Verificación y Resultados

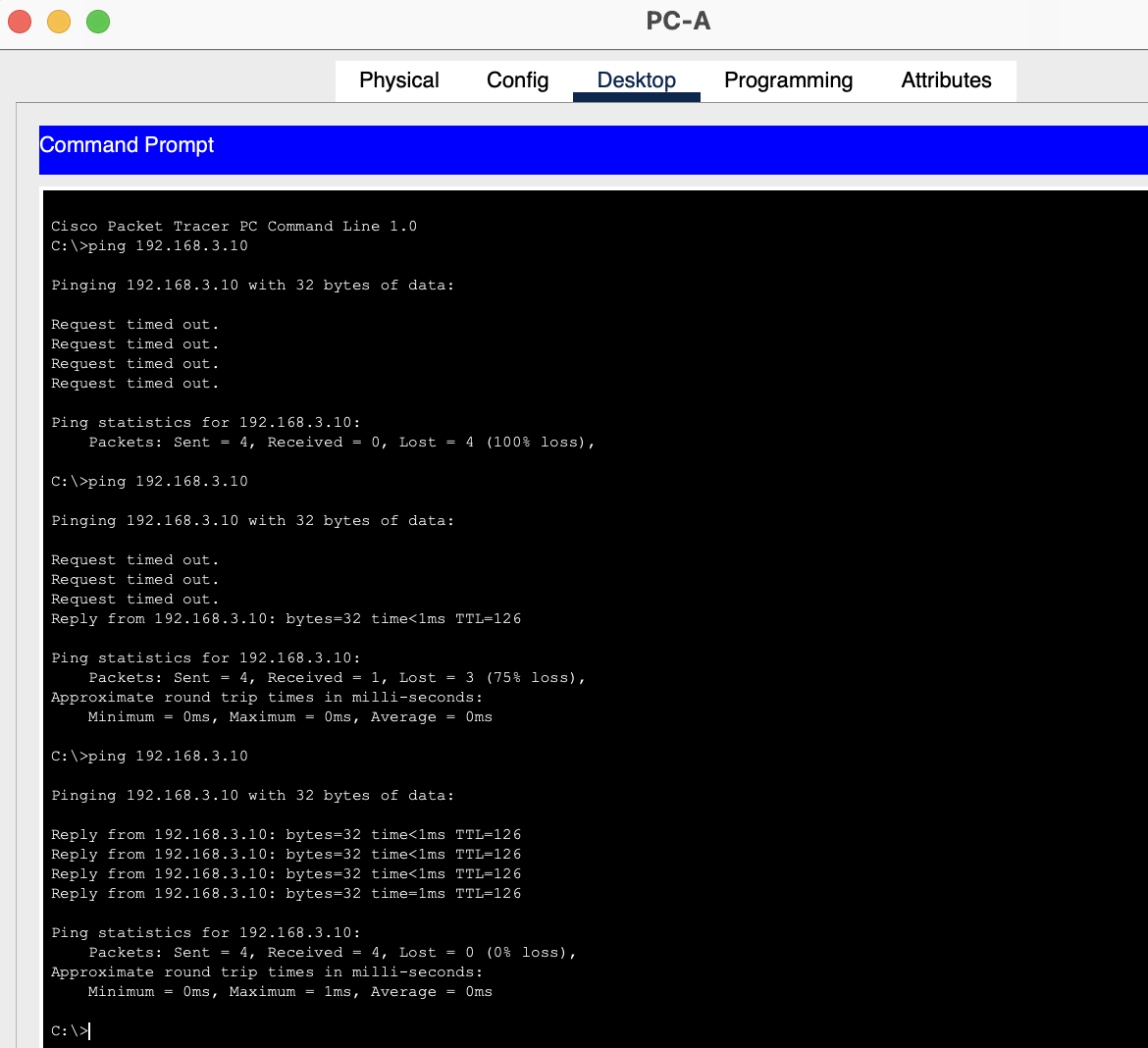

4.1 Prueba de Conectividad (Ping)

Se realizó un ping desde la PC-A (192.168.1.10) hacia la PC-C (192.168.3.10).

- Observación: Los primeros paquetes mostraron "Request timed out" debido al proceso de negociación de claves (IKE) y ARP.

- Resultado: A partir del tercer paquete, se obtuvo respuesta exitosa ("Reply from..."), confirmando el establecimiento del túnel.

4.2 Verificación Visual (Simulation Mode)

Utilizando el modo de simulación de Packet Tracer, se verificó visualmente el flujo de paquetes. Se observó cómo los paquetes ICMP eran encapsulados en paquetes ESP (IPSec) al transitar por el router ISP, garantizando que la información viajaba encriptada.

Reflexión y Casos de Uso

Reflexión sobre VPNs e IPSec

La implementación de VPNs IPSec es un pilar de la conectividad moderna. Esta práctica destacó que la seguridad no es "plug-and-play"; requiere una configuración meticulosa de dos fases (ISAKMP y IPSec) para establecer un canal seguro. El desafío de las licencias (securityk9) fue un recordatorio valioso de que el hardware por sí solo no garantiza seguridad; el software y las capacidades activadas son igual de críticos.

Casos de Uso Empresariales

Como en la práctica, conectar oficinas geográficamente dispersas (ej. Matriz en CDMX y Bodega en Monterrey) a través de Internet público de forma transparente para los usuarios, ahorrando costos de líneas dedicadas (MPLS).

Permitir que empleados accedan a recursos internos de la empresa desde sus casas o cafeterías de forma segura, encapsulando su tráfico para evitar intercepciones en redes Wi-Fi públicas.

Establecer túneles IPSec entre el centro de datos físico de la empresa y servicios en la nube (AWS VSC, Azure VPN Gateway) para extender la red corporativa de manera segura.

Conclusión Global

La práctica demostró exitosamente la implementación de una VPN Site-to-Site. Se aprendió la importancia de verificar las licencias del IOS (securityk9) antes de iniciar configuraciones avanzadas y la necesidad de seguir un orden estricto al modificar mapas criptográficos. El túnel IPSec asegura la confidencialidad, autenticación e integridad de los datos en tránsito.